Ledger vs. Hot Wallets: Análisis de la arquitectura de seguridad

La comparación entre Ledger y billeteras calientes examina las diferencias fundamentales en la arquitectura de seguridad de las billeteras hardware y software, lo que afecta la selección de almacenamiento en frío y en caliente para la seguridad de las billeteras de criptomonedas.

La comparación entre Ledger y billeteras calientes examina las diferencias fundamentales en la arquitectura de seguridad de las billeteras hardware y software, lo que afecta la selección de almacenamiento en frío y en caliente para la seguridad de las billeteras de criptomonedas. El análisis de seguridad abarca los mecanismos de protección, los perfiles de vulnerabilidad y la resistencia a ataques en las diferentes metodologías de almacenamiento de claves privadas. Comprender la arquitectura de seguridad permite seleccionar la billetera adecuada para los requisitos de seguridad de las criptomonedas.

La comparación de seguridad aborda las diferencias arquitectónicas entre las soluciones de almacenamiento en línea y fuera de línea que afectan la protección a largo plazo. Cada enfoque ofrece ventajas específicas que requieren una evaluación en casos de uso específicos. Esta documentación describe la metodología de análisis de seguridad para la evaluación de Ledger frente a la de billeteras activas.

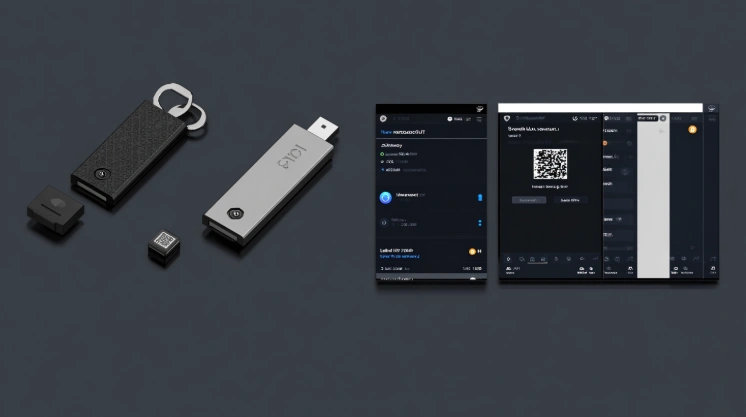

Esta descripción general de seguridad cubre las características de seguridad, las opciones de recuperación, la protección de activos y los escenarios de ataque para la evaluación de billeteras de hardware versus billeteras de software a través de dispositivos USB-C o Bluetooth en todas las monedas compatibles.

Características de seguridad

Las características de seguridad para Ledger y billeteras calientes examinan la protección de las billeteras de hardware y software mediante la arquitectura de almacenamiento en frío y en caliente, incluyendo la metodología de almacenamiento fuera de línea de Ledger, la evaluación de vulnerabilidades de billeteras conectadas a internet y las capacidades de protección contra phishing y malware para comparar la seguridad de las billeteras de criptomonedas. Las características abordan la eficacia del aislamiento de claves privadas. La seguridad garantiza la evaluación de la protección del almacenamiento en frío para usuarios de billeteras de hardware.

La arquitectura de seguridad difiere fundamentalmente entre las metodologías de almacenamiento para los usuarios de billeteras de hardware.

Libro mayor de almacenamiento sin conexión

Protección con espacio de aire en el libro de contabilidad de almacenamiento fuera de línea:

| Elemento de seguridad | Libro mayor | Monedero caliente |

|---|---|---|

| Ubicación clave | Elemento seguro fuera de línea | Dispositivo en línea |

| Exposición en red | Cero | Continuo |

| Acceso remoto | Imposible | Objetivo potencial |

| Lugar de firma | Solo en el dispositivo | Conectado a Internet |

| Requisito físico | Dispositivo presente | Acceso a la red |

El almacenamiento offline de Ledger establece la diferencia fundamental en seguridad entre Ledger y las billeteras en línea. La billetera hardware vs. software offline garantiza el almacenamiento en frío vs. el almacenamiento en caliente mediante USB-C para todas las monedas compatibles.

Vulnerabilidad de las billeteras conectadas a Internet

Exposición en línea a vulnerabilidades de billeteras conectadas a Internet: Se mantiene una conexión de red constante, disponibilidad de vectores de ataque remoto, vulnerabilidades de las extensiones del navegador, potencial de explotación de aplicaciones móviles, riesgo de compromiso del lado del servidor, exposición de la superficie de ataque de la API, susceptibilidad al secuestro de DNS. La vulnerabilidad de las billeteras conectadas a internet presenta riesgos para la seguridad de las billeteras de criptomonedas en línea.

Protección contra phishing y malware

Resistencia a amenazas de phishing y malware: Libro mayor transacción verificada en el dispositivo; Monedero caliente se muestra en la computadora/teléfono. Libro mayor dirección confirmada físicamente; Monedero caliente solo visualización del software. Ledger inmune a los keyloggers; Monedero caliente keylogger vulnerable. Ledger protección contra secuestro del portapapeles; Monedero caliente portapapeles vulnerable. Ledger inmune a la superposición de pantalla; Monedero caliente posible ataque de superposición. La protección contra phishing y malware completa el análisis de amenazas de Ledger frente a las billeteras calientes.

Recuperación y copia de seguridad

La recuperación y el respaldo para Ledger frente a las billeteras en línea examinan la continuidad de las billeteras de hardware y software mediante la metodología de respaldo de almacenamiento en frío y en caliente, incluyendo enfoques de protección de frases semilla, métodos de respaldo, procedimientos de billetera en línea y una evaluación de las ventajas de la autocustodia de Ledger para la comparación de la seguridad de las billeteras de criptomonedas en el contexto de la recuperación. El respaldo aborda la recuperación ante desastres de claves privadas. La recuperación garantiza la continuidad del almacenamiento en frío para los usuarios de billeteras de hardware.

La metodología de respaldo afecta la recuperación ante desastres para los usuarios de billeteras de hardware.

Protección de frase semilla

| Aspecto de protección | Libro mayor | Monedero caliente |

|---|---|---|

| Generación | En el dispositivo sin conexión | En el dispositivo/servidor |

| Almacenamiento | Controlado por el usuario | Controlado por el usuario |

| Riesgo de exposición | Nunca en línea | Puede estar en línea |

| Lugar de recuperación | Dispositivo físico | Interfaz de software |

| Verificación | Aplicación Recovery Check | Métodos variables |

La protección de frase semilla establece la seguridad de las copias de seguridad de Ledger frente a las billeteras en caliente. Métodos de respaldo de Hot Wallet: frase semilla escrita, opciones de copia de seguridad en la nube (riesgosas), almacenamiento del administrador de contraseñas, copia de seguridad de archivos cifrados, métodos de recuperación social, copia de seguridad sincronizada de varios dispositivos. Ventaja del libro mayor de autocustodia: Libro mayor propiedad completa de la clave; Monedero caliente el usuario controla las claves; Ambos opción sin custodia. Libro mayor las llaves nunca salen del dispositivo; Monedero caliente claves en el software. Libro mayor sin acceso de terceros; Monedero caliente la confianza de los desarrolladores de aplicaciones. Libro mayor verdadero espacio de aire; Monedero caliente entorno en línea. Libro mayor máxima autocustodia.

Protección de activos

La protección de activos para Ledger frente a las billeteras calientes examina la protección de las billeteras de hardware frente a las de software mediante la metodología de activos de almacenamiento en frío frente a almacenamiento en caliente, incluyendo la implementación de almacenamiento en frío de Bitcoin y Ethereum, la disponibilidad de opciones multifirma en billeteras calientes y la evaluación de la seguridad del almacenamiento de tokens para comparar la seguridad de las billeteras de criptomonedas.

Almacenamiento en frío de Bitcoin y Ethereum

| Activo | Seguridad del libro mayor | Seguridad de la billetera caliente |

|---|---|---|

| Bitcoin | Firma sin conexión | Entorno en línea |

| Ethereum | Elemento seguro | Almacenamiento de software |

| Estaca | Integración con Ledger Live | Acceso directo al protocolo |

| DeFi | WalletConnect seguro | Integración nativa |

| Capa 2 | Apoyado | Soporte nativo |

El almacenamiento en frío de Bitcoin y Ethereum establece la principal protección de activos. Opciones multifirma de Hot Wallet: Gnosis Safe multifirma, recuperación social argentina, requisito de firma múltiple, esquemas de firma de umbral, monederos de contratos inteligentes, configuraciones de guardián. Seguridad del almacenamiento de tokens: Ledger más de 5500 tokens admitidos; Monederos calientes soporte variable. Libro mayor todos los tokens almacenados en frío; Monederos calientes almacenamiento en línea. Ambos compatibles con ERC20; Ambos soporte NFT disponible.

Escenarios de ataque

Los escenarios de ataque para Ledger vs. billeteras calientes examinan la exposición a amenazas de billeteras de hardware vs. billeteras de software mediante un análisis de ataques de almacenamiento en frío vs. almacenamiento en caliente, incluyendo la evaluación de la resistencia de Ledger al malware, la evaluación del riesgo de las billeteras calientes y la revisión de incidentes de seguridad históricos.

| Tipo de ataque | Exposición del libro mayor | Exposición a billeteras calientes |

|---|---|---|

| Registrador de teclas | Inmune | Vulnerable |

| Secuestro del portapapeles | Protegido | Vulnerable |

| Captura de pantalla | Protegido | Vulnerable |

| Acceso RAT | Limitado | Acceso completo |

| Exploit del navegador | Inmune | Vulnerable |

La resistencia al malware de Ledger establece una protección contra malware frente a las billeteras en caliente. Análisis de riesgos de las billeteras calientes: superficie de ataque constante, riesgos de las extensiones del navegador, vulnerabilidades de las aplicaciones móviles, susceptibilidad al phishing, vectores de infección de malware, objetivos de ingeniería social, exposición a ataques a la cadena de suministro. Incidentes de seguridad históricos: phishing de billeteras calientes miles de millones perdidos; monederos calientes de exchange importantes infracciones; hackeos de extensiones de navegador millones robados; Ledger dispositivo hacks ninguna clave comprometida; monederos de hardware el historial más seguro.

Para comparar la usabilidad, consulte Rendimiento y conveniencia. Para un análisis de costos, visite Análisis de costo vs. beneficio.

Preguntas frecuentes

Sí. Ledger almacena las claves sin conexión en un elemento seguro. Las billeteras calientes exponen las claves a un entorno conectado a internet con una superficie de ataque continua.

Sí. Las billeteras conectadas a internet son vulnerables a malware, phishing y exploits remotos. Las billeteras de hardware requieren la presencia de un dispositivo físico.

Ubicación de almacenamiento de claves. Ledger almacena las claves sin conexión en un elemento seguro certificado. Las billeteras activas almacenan las claves en dispositivos conectados a internet.

Aceptable para montos pequeños que se negocian frecuentemente. Se recomienda el uso de billetera de hardware para tenencias importantes que requieren máxima seguridad.

No se vulneraron claves de los dispositivos Ledger. Violación de la base de datos de clientes en 2020 (correos electrónicos, no fondos). La seguridad de los dispositivos permanece intacta.

Keyloggers, secuestro del portapapeles, malware, phishing, acceso remoto y exploits del navegador. La verificación de transacciones en el dispositivo impide la sustitución de direcciones.

Sí. Monedero activo para transacciones diarias y pequeñas cantidades. Monedero frío para almacenamiento a largo plazo y grandes cantidades.